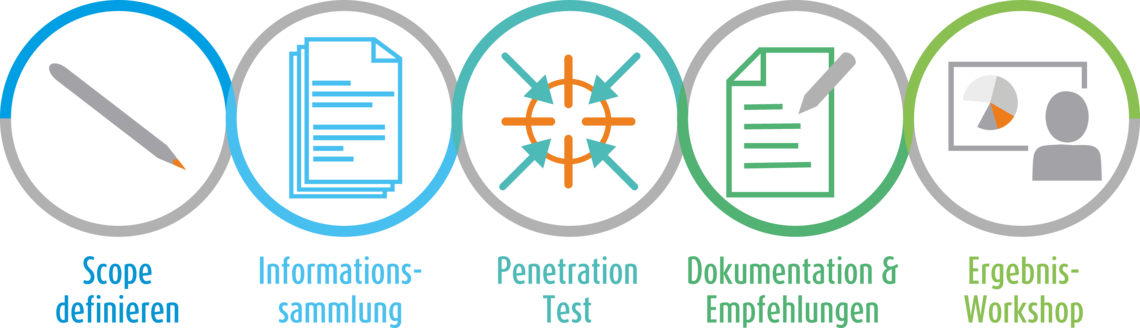

Netzwerke und Systeme werden immer komplexer. Die Anzahl der Wege die Angreifer nutzen können, erhöht sich stetig. Angreifer versuchen, diese Angriffsvektoren kreativ auszunutzen. Dabei gehen sie oft unerwartet vor. Sie nutzen Schwachstellen, die bisher nicht im Fokus der Security liegen oder noch nicht bekannt sind (Zero-Day). Da ein Security-Konzept immer nur so stark ist, wie sein schwächstes Glied, ist es empfehlenswert, das Sicherheitskonzept ganzheitlich zu betrachten. Hier kommt unser Penetration Test ins Spiel.

Unser Penetration Test simuliert einen echten Angriff auf Ihre Systeme. Dabei gehen wir genauso vor, wie es ein potenzieller Angreifer auch tun würde. Wir setzen also die Mittel und Wege ein, die ein Hacker auch verwenden würde, um Zugriff auf Ihre Systeme zu erlangen.

Dabei werden vorhandene Schwachstellen und Sicherheitslücken aufgedeckt. Anhand der Ergebnisse ist es Ihnen möglich, die Investitionen in Ihre Security so effektiv wie möglich zu gestalten und genau an der Stelle zu investieren, wo auch der größte Handlungsbedarf besteht.

Zusätzlich können wir Ihnen anbieten, die während des Penetration Test gefundenen Probleme und Schwachstellen gemeinsam in einem Secure Coding Workshop zu thematisieren. Somit steht Ihnen bei der Behebung der aktuellen Probleme ein Experte zur Seite und Sie können gleichzeitig wertvolles Know-how aufbauen, das Ihnen und Ihren Mitarbeitern zukünftig bei der Erkennung und Vermeidung hilft.

Ihre Vorteile

- Ganzheitliche Überprüfung Ihres Securitykonzeptes

- Erkennung unbekannter Schwachstellen

- Realistische Angriffsszenarios beim Penetration Test

- Übersicht über die IT-Sicherheitsrisiken

- Dokumentation der Angriffsvektoren und Schwachstellen

- Maßnahmenempfehlungen

- Verbesserung des IT-Sicherheitsniveaus

- Erhöhung der Effektivität der Investitionen in Security

- Optional: Hilfe bei der Beseitigung von Schwachstellen